(Publicación cruzada de The Keyword)Publicado por Nicolas Kardas, gerente de Producto de Seguridad de Gmail, y Sam Lugani, Marketing de productos de seguridad de G SuiteNos esforzamos por proteger a las empresas de los ataques de suplantación de identidad (phishing), ya sea mediante el uso del aprendizaje automático, el diseño de nuestros algoritmos de detección, así como a través de la creación de funciones que detecten ataques que antes pasaban desapercibidos. Al mismo tiempo que bloqueamos todos los ataques externos que podemos, continuamos creando y ofreciendo funciones pensadas para que los administradores de TI desarrollen defensas internas sólidas contra la suplantación de identidad.

Estas son siete tareas que recomendamos que los administradores realicen en G Suite a fin de proteger más los datos de los empleados.

1. Aplicar la verificación en dos pasos.La verificación en dos pasos (2SV) es uno de los mejores métodos para impedir que un intruso acceda a una cuenta, incluso cuando la contraseña de un usuario ha sido comprometida. En G Suite, los administradores tienen la posibilidad de

habilitar el cumplimiento obligatorio de la verificación en dos pasos. La 2SV puede reducir el riesgo de ataques exitosos de suplantación de identidad ya que

les solicita a los empleados una prueba de identidad adicional cuando acceden a sus cuentas. Esta solicitud puede tener la forma de

mensaje telefónico, llamada de voz o

notificación de aplicación para dispositivos móviles entre otras.

Además, G Suite admite las llaves de seguridad administradas por los propios usuarios, que son autenticadores de hardware fáciles de usar. Los administradores pueden optar por

habilitar el cumplimiento obligatorio del uso de llaves de seguridad con el fin de reducir el riesgo de que se utilicen credenciales robadas para vulnerar una cuenta. La llave envía una firma encriptada y solo funciona con sitios autorizados. Asimismo, las llaves de seguridad se pueden implementar, supervisar y administrar directamente desde la Consola de administración.

2. Implementar la extensión de Password Alert para Chrome.La extensión

Password Alert para Chrome comprueba cada página que visitan los usuarios con el objetivo de verificar si se intenta suplantar la página de inicio de sesión de Google y, adicionalmente, notifica a los administradores si los usuarios ingresan sus credenciales de G Suite en otro lugar que no sea la página de acceso de Google.

Los administradores pueden

forzar la implementación de la extensión Password Alert para Chrome desde la Consola de administración de Google. Para comenzar, simplemente inicia sesión como administrador y habilita Password Alert (Administración de dispositivos > Administración de aplicaciones > Password Alert). A continuación, se debe marcar la opción "Forzar la instalación" tanto en "Configuración del usuario" como en "Configuración de sesión pública".

Asimismo, los administradores pueden

habilitar la auditoría de alertas de contraseña, enviar alertas por correo electrónico y aplicar una política de cambio de contraseñas cada vez que las credenciales de G Suite se utilizan en un sitio web que no es de confianza, como un sitio que pretenda suplantar la identidad de los usuarios.

3. Permitir que solo las aplicaciones de confianza accedan a sus datos.Aproveche la opción de

incluir las aplicaciones de OAuth en la lista blanca y especifique qué aplicaciones pueden acceder a los datos de G Suite de sus usuarios. Con este ajuste, los usuarios pueden otorgar acceso a los datos de sus aplicaciones de G Suite únicamente a las aplicaciones que formen parte de la lista blanca. De esta forma, se impide que los usuarios otorguen acceso a aplicaciones maliciosas por error. Los administradores pueden incluir aplicaciones en la lista blanca desde la opción

Permisos de la API de G Suite de la Consola de administración.

4. Publicar una política de DMARC para su organización.

Con el objetivo de impedir que la reputación de su empresa se vea perjudicada por robos de identidad y ataques de

suplantación de identidad, G Suite sigue el estándar de

DMARC. Este estándar permite que los propietarios del dominio determinen la forma en que Gmail, así como otros proveedores de correo electrónico, deberán interpretar los correos electrónicos no autenticados que se envíen desde su dominio. Definiendo una política y habilitando la

firma de correo electrónico de DKIM, se puede garantizar que los correos emitidos desde tu organización, provienen realmente de esta.

5. Inhabilitar el acceso de clientes de correo electrónico de terceros para aquellos que no lo necesiten. Los clientes de Gmail (

Android,

iOS y la

Web) utilizan la

Navegación segura de Google para incorporar medidas de seguridad que impiden la suplantación de identidad, como la inhabilitación de vínculos y archivos adjuntos sospechosos, así como el

envío de advertencias las cuales indican a los usuarios que no deben hacer clic en vínculos sospechosos.

Si los administradores optan por

inhabilitar IMAP y POP,

Google Sync y

G Suite Sync for Microsoft Outlook podrán asegurarse de que una parte importante de los usuarios de G Suite solo utilicen clientes de correo de Gmail y de que se beneficien de las protecciones integradas contra la suplantación de identidad que estos proporcionan. Entre otras medidas adicionales, se encuentra la opción de habilitar la inclusión de aplicaciones de OAuth en la lista blanca con el fin de bloquear clientes de terceros, tal como se mencionó anteriormente en este blog.

Nota: Todos los clientes de correo electrónico de terceros, incluyendo las aplicaciones de correo nativas para dispositivos móviles, dejarán de funcionar si se implementan las medidas mencionadas en los párrafos anteriores.

6. Recomendar a su equipo a que preste atención a las advertencias de respuesta externa.

6. Recomendar a su equipo a que preste atención a las advertencias de respuesta externa.De forma predeterminada, los clientes de Gmail (

Android y la

Web) advierten a los usuarios de G Suite si responden a correos electrónicos externos a su dominio que provienen de una persona con la que no interactúan con frecuencia o de alguien que no se encuentra entre sus contactos. Esta función ayuda a las empresas a protegerse de correos electrónicos con una apariencia legítima pero con intención maliciosa, así como de errores comunes entre los usuarios, como el envío de correo electrónico a un contacto equivocado. De este modo, la recomendación es mostrar a los empleados a reconocer estas advertencias y a tomar precauciones antes de responder a remitentes no reconocidos. Las advertencias sobre destinatarios accidentales externos se administran desde

la Consola de administración en la opción "Configuración avanzada de Gmail".

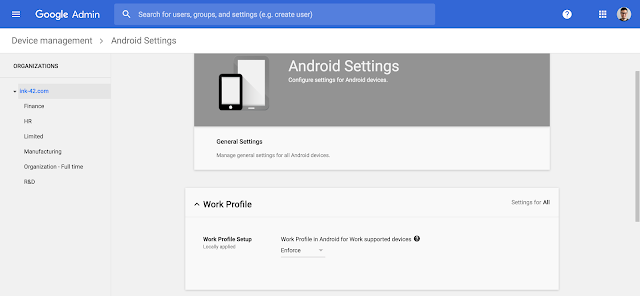

7. Forzar el uso de perfiles de trabajo de Android.Los

perfiles de trabajo le permiten separar las aplicaciones de su organización de las aplicaciones personales, lo que divide los datos personales de los datos pertenecientes a la empresa. Además, si utiliza la administración de dispositivos integrada en G Suite para forzar el uso de perfiles de trabajo, se pueden incluir aplicaciones en la lista blanca a fin de que puedan acceder a datos empresariales y bloquear la instalación de aplicaciones provenientes de fuentes desconocidas. Ahora los administradores tienen control absoluto de las aplicaciones que tienen acceso a los datos empresariales.

Estos pasos pueden ayudar a mejorar la actitud que adopta su organización de cara a la seguridad y a estar más protegido contra los ataques de suplantación de identidad. Obtenga más información en

gsuite.google.com/security o regístrese para participar en nuestro

seminario en línea sobre seguridad el 20 de septiembre de 2017. Este seminario en línea abarca una nueva investigación de Forrester sobre la seguridad y una demostración de cómo la nube puede combatir las amenazas cibernéticas de forma efectiva.